Esqueça os sites falsos tradicionais. A nova geração de criminosos cibernéticos não precisa mais criar páginas fraudulentas complexas para roubar criptomoedas. Agora, eles usam bots do Telegram e assinaturas de R$ 2.500 para acessar ferramentas sofisticadas de phishing.

O Novo Modelo de Crimes Digitais em Criptomoedas

Esqueça os sites falsos tradicionais. A nova geração de criminosos cibernéticos não precisa mais criar páginas fraudulentas complexas para roubar criptomoedas. Agora, eles usam bots do Telegram e assinaturas de R$ 2.500 para acessar ferramentas sofisticadas de phishing.

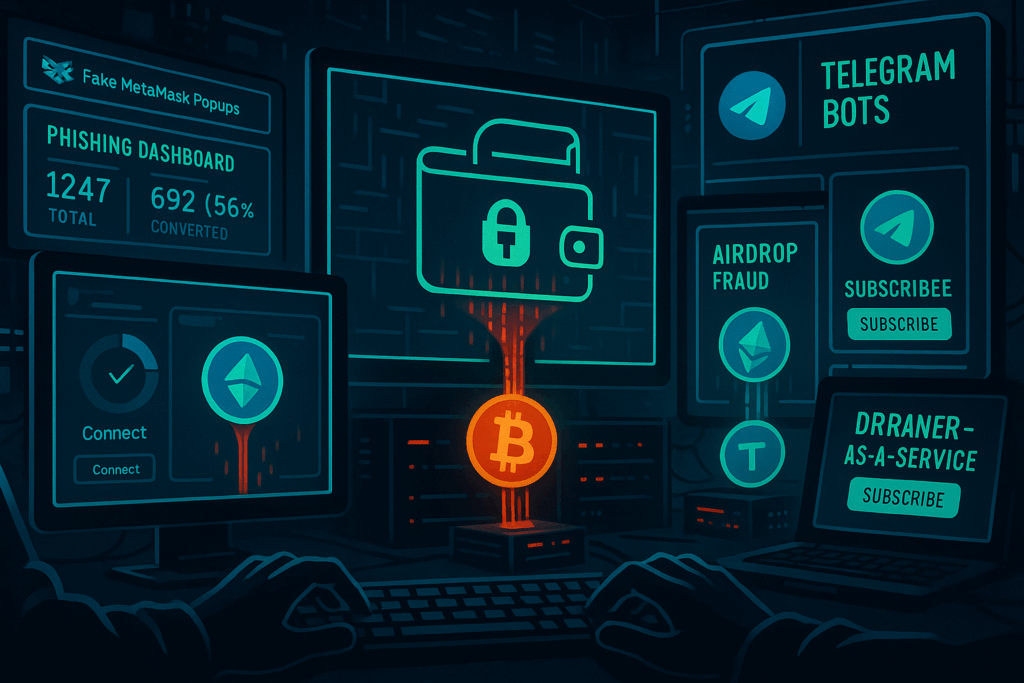

Esta é a nova pilha tecnológica do crime digital: drainers de wallet vendidos como Software as a Service (SaaS), completos com interface polida, suporte ao cliente e botões de “deploy instantâneo”. Estes serviços não fingem ser aplicativos descentralizados (dApps) – eles se disfarçam como infraestrutura legítima do ecossistema cripto. E estão ficando mais eficientes a cada semana que passa, representando uma ameaça crescente para investidores de criptomoedas.

A Automação Profissional dos Ataques de Phishing

O processo começa com uma interface elegante no Telegram, onde criminosos podem colar links de airdrops, páginas de mint de NFTs e anúncios “oficiais” de projetos. Por trás da cortina opera um backend carregado com scripts e lógica pré-programada para sequestrar sessões de wallet, injetar payloads maliciosos e drenar fundos mais rapidamente do que a vítima consegue perguntar “espera, cliquei no link certo?”.

Estes não são amadores trabalhando isoladamente – são verdadeiras equipes de produto especializadas em crimes digitais. Eles fazem testes A/B em mensagens de phishing, executam monitoramento de uptime em seus endpoints RPC falsos e constroem dashboards para rastrear taxas de conversão de cliques phishados. Todo o sistema é vendido em pacotes organizados que incluem Drainer-as-a-Service, lógica de auto-reconexão para tentativas repetidas de phishing, marca personalizada para seu “projeto” criminoso e suporte via chat privado caso tenham “problemas para drenar wallets”.

A Modularização do Crime Cibernético

Até mesmo as ferramentas são modulares, permitindo personalização completa dos ataques. Os criminosos podem trocar domínios customizados, adicionar seus próprios pacotes de emojis e escolher qual golpe executar a cada dia: permit phishing, blind signing, listagens falsas do Seaport ou aprovações de tokens mascaradas em prompts pop-up que parecem exatamente com o MetaMask legítimo.

Para as vítimas, a experiência é praticamente perfeita, enquanto para os atacantes representa escala industrial. O que costumava exigir um site falso, assets roubados e horas de configuração agora pode ser clonado com um clique a partir de uma mensagem do Telegram. Os payloads dos drainers são atualizados diariamente, os alvos de wallet são amplos, e se o bot for sinalizado ou banido, basta lançar outro. O ecossistema é sem permissão – exatamente como as redes blockchain que eles exploram, criando um ambiente perfeito para a proliferação destes crimes.

O Web3 Sendo Explorado por Kits Automatizados

Não vamos suavizar a realidade: o Web3 está sendo sistematicamente explorado por kits de phishing automatizados que operam em chats de grupo. Os desenvolvedores destes sistemas criminosos não se escondem – eles fazem promoção ativa em canais obscuros do Telegram oferecendo descontos para teste e “templates premium de phishing”.

Esta é a realidade do roubo de wallets com controle de versão, onde sua seed phrase está a apenas um comando de distância de se tornar a liquidez de outra pessoa. A facilidade de acesso a estas ferramentas está democratizando o crime cibernético, permitindo que mesmo criminosos com conhecimento técnico limitado executem ataques sofisticados contra usuários de criptomoedas do mundo todo.

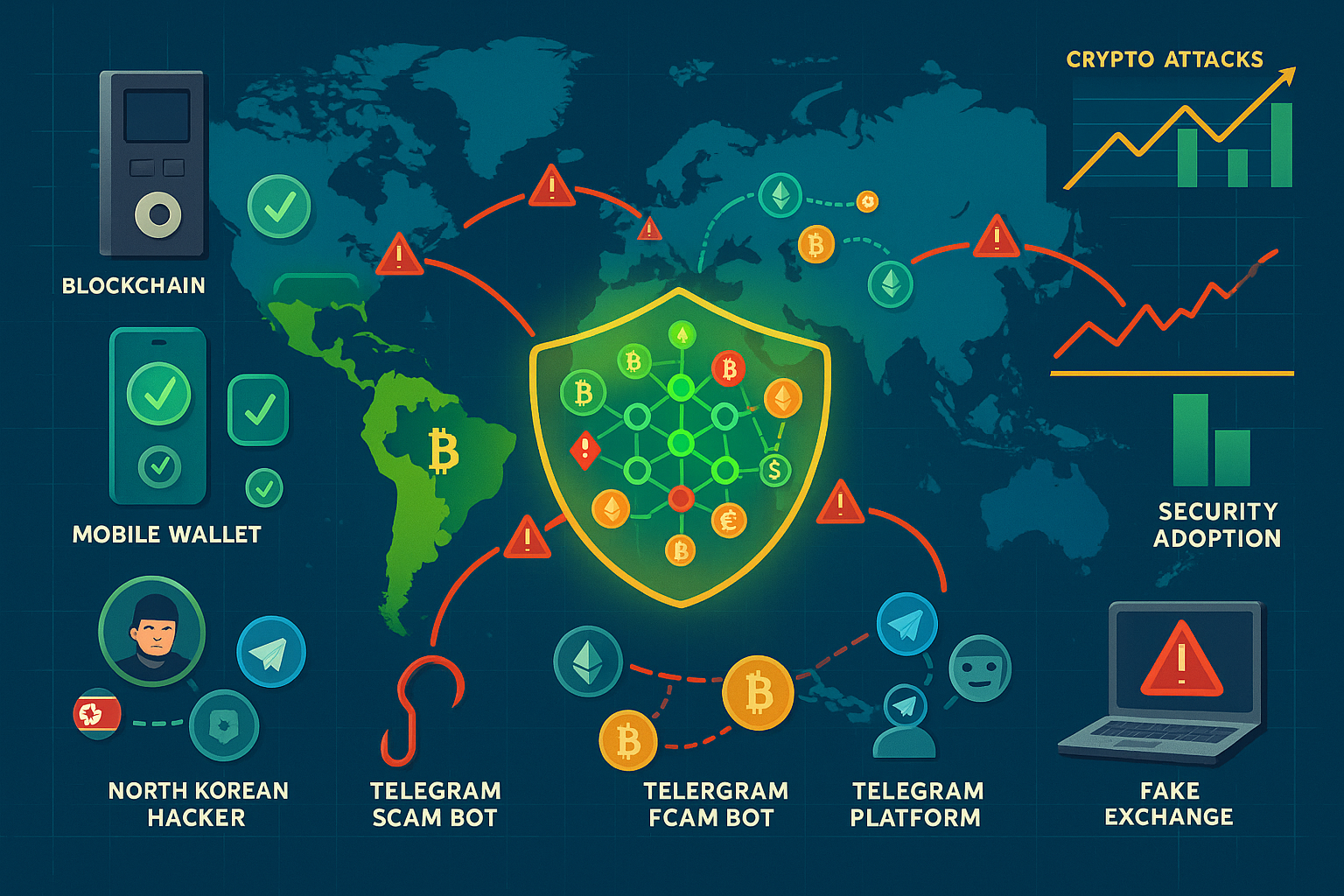

Casos Recentes e Vulnerabilidades Emergentes

Os dados recentes mostram a escalada alarmante destes ataques: usuários perdendo US$ 6,9 milhões para cold wallets falsas promocionadas no TikTok chinês, 16 bilhões de senhas expostas em vazamentos recordes abrindo acesso a Facebook, Google, Apple e qualquer outro serviço imaginável, e o exploit de US$ 27 milhões contra Meta Pool, onde o atacante conseguiu fugir com apenas US$ 132 mil.

A Coreia do Norte continua mirando trabalhadores de cripto com novos malwares de roubo de informações, enquanto vulnerabilidades em sistemas de prova de falha do OP Stack revelaram falhas críticas que permitiam ataques de timing e manipulação de disputas. Estudos empíricos sobre contratos de phishing na Ethereum mostram como o crime evoluiu de emails suspeitos para smart contracts que roubam com precisão on-chain, imitando ferramentas legítimas e drenando wallets automaticamente através de aprovações falsas de tokens e armadilhas de callback maliciosos.