Bitcoin hacker Vulnerabilidade ECDSA

Demonstração Interativa: Como a Reutilização de Nonces Compromete a Segurança do Bitcoin

Clique em "Assinatura Segura" para começar

Aguardando demonstração...

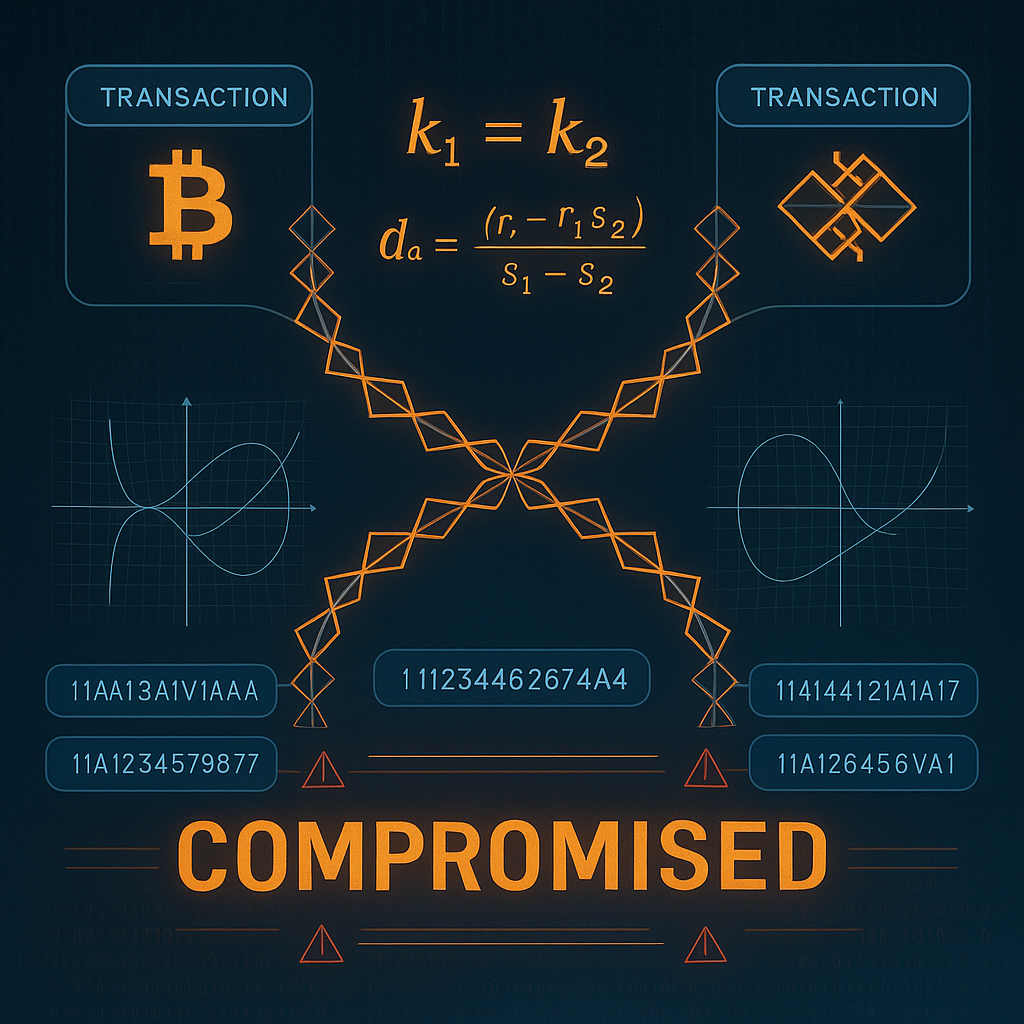

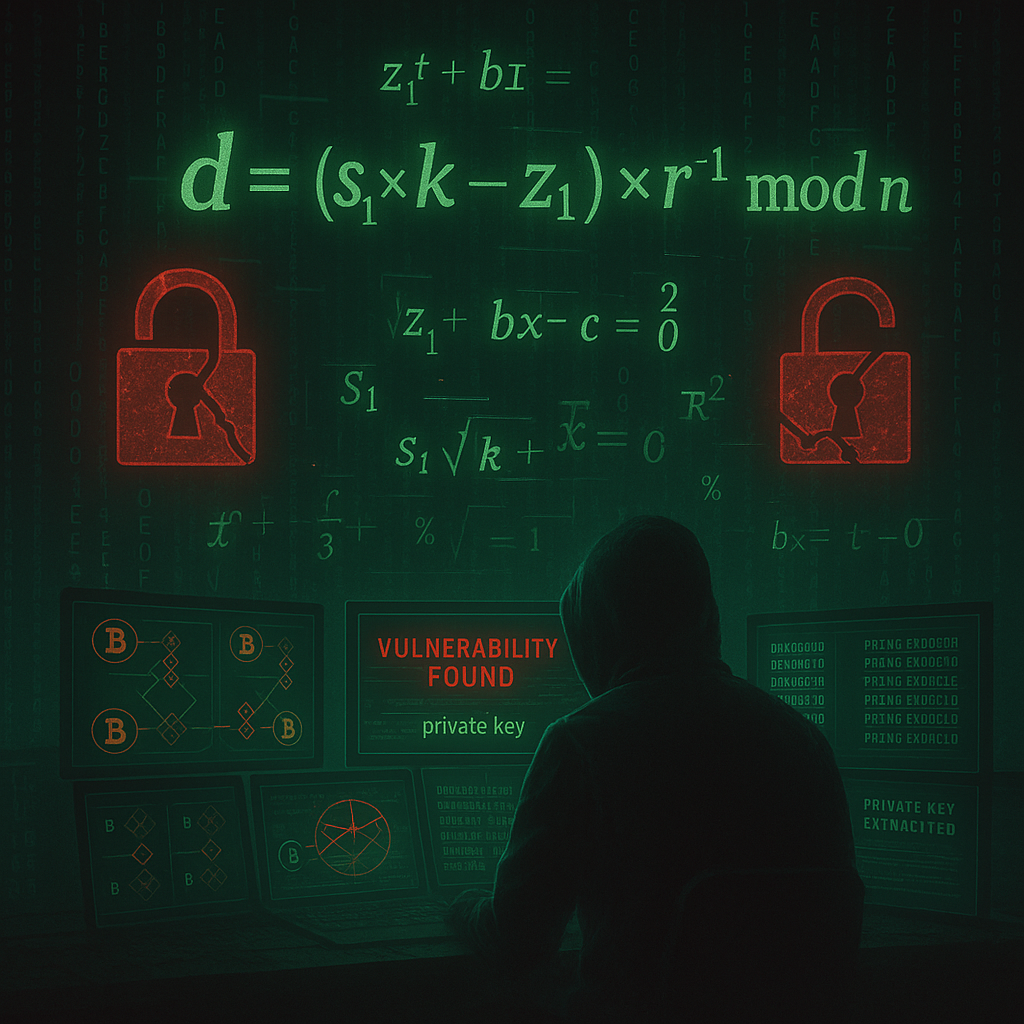

Quando dois nonces são iguais (k₁ = k₂), podemos recuperar a chave privada:

Onde: d = chave privada, k = nonce, r,s = assinatura, z = hash da mensagem

Execute a análise para ver padrões de bits em nonces vulneráveis

Fórmula matemática:

Estatísticas Alarmantes

Comparação de vulnerabilidades e níveis de proteção contra ataques de nonces ECDSA

Digite seu email e receba análises exclusivas, alertas de preços e insights do mercado Bitcoin

Digite o código de 6 dígitos que enviamos para confirmar sua inscrição

Você receberá nossas novidades em breve

A maior casa de câmbio de criptomoedas do Brasil.

Bitcoin P2P Servicos Digitais LTDA – 31.600.396/0001-31 – Florianópolis/SC/Brasil

In Crypto We Trust. 2016-2026

Bitcoin, Solana, USDT e PIX.